Até 2026, soluções de telefonia VoIP com IA, à prova de explosão e com certificação ATEX, serão indispensáveis para garantir a segurança e a continuidade operacional em ambientes industriais perigosos. A evolução das normas de segurança, os avanços tecnológicos e a necessidade crítica de comunicação imediata e confiável em zonas de alto risco impulsionam essa necessidade. O mercado mais amplo de telefones industriais à prova de explosão, que frequentemente inclui sistemas avançados de telefonia VoIP com IA, projeta um crescimento de US$ 150 milhões em 2024 para US$ 250 milhões em 2033. Esse crescimento destaca a demanda crescente por ferramentas de comunicação robustas, como intercomunicadores visuais biométricos IP, intercomunicadores ferroviários, etc.estações de chamada de emergênciae videoporteiros industriais, todos integrados em um sistema confiável.Sistema de intercomunicação IP.

Principais conclusões

- Até 2026, à prova de explosão.Telefones VoIP com IA e viva-vozSerá muito importante para a segurança em locais industriais perigosos.

- Esses telefones especiais ajudam os trabalhadores a se comunicarem de forma clara e segura, mesmo em áreas ruidosas ou de risco.

- A inteligência artificial nesses telefones ajuda em emergências, entendendo as chamadas, fazendo resumos e encontrando localizações exatas.

- Esses telefones são construídos de forma robusta para resistir a condições adversas e atendem a normas de segurança rigorosas, como a ATEX.

- Eles se conectam facilmente com outros sistemas da fábrica para tornar o trabalho mais seguro e eficiente.

O cenário em evolução dos ambientes industriais perigosos

Entendendo as Zonas Perigosas e os Perigos Inerentes

Ambientes industriais perigosos apresentam riscos significativos, exigindo classificação precisa emedidas de segurança robustasEssas áreas são classificadas com base na probabilidade e duração das condições em que existem riscos de incêndio ou explosão. Gases inflamáveis, vapores, poeira combustível ou fibras inflamáveis definem essas condições. As instalações na América do Norte utilizam o sistema de Classe/Divisão, descrito pelo Código Elétrico Nacional (NEC) e pelo Código Elétrico Canadense (CEC). Internacionalmente, e cada vez mais na América do Norte, o sistema de Zonas é comum. Ambos os sistemas orientam os requisitos de segurança para equipamentos elétricos em atmosferas explosivas.

| Aula | Definição |

|---|---|

| Classe I | Locais onde gases ou vapores inflamáveis possam estar presentes. |

| Classe II | Locais que envolvem poeiras combustíveis. |

| Classe III | Locais onde fibras inflamáveis estão presentes na atmosfera. |

O sistema de zonas refina ainda mais essas classificações:

| Gás | Pó | Características da Zona de Área Perigosa |

|---|---|---|

| Zona 0 | Zona 20 | É altamente provável a presença de uma atmosfera perigosa, que pode persistir por longos períodos (mais de 1000 horas por ano) ou mesmo continuamente. |

| Zona 1 | Zona 21 | Uma atmosfera perigosa é possível, mas improvável de estar presente por longos períodos de tempo (>10 <1000 horas por ano). |

| Zona 2 | Zona 22 | É improvável que uma atmosfera perigosa esteja presente em operação normal, ou ela estará presente raramente e por curtos períodos de tempo (menos de 10 horas por ano). |

Além dos riscos de explosão, os trabalhadores enfrentam diversos perigos químicos. Esses perigos incluem asfixiantes como o sulfeto de hidrogênio, corrosivos como o ácido sulfúrico e irritantes como o gás cloro. A exposição a produtos químicos frequentemente leva a problemas de saúde tardios, incluindo câncer, doenças pulmonares ou danos neurológicos anos depois. Essa resposta tardia significa que os trabalhadores podem, sem saber, continuar com práticas inseguras, acumulando danos ao longo do tempo.

Requisitos regulamentares: ATEX, IECEx e normas globais

Regiões regulamentares rigorosas regem equipamentos e práticas em ambientes perigosos. ATEX e IECEx são duas normas importantes que garantem a segurança. A ATEX, uma diretiva europeia, é obrigatória na UE/EEE, focando na segurança de equipamentos em atmosferas explosivas. A IECEx, um sistema de certificação internacional, oferece reconhecimento global e harmoniza normas em todo o mundo.

| Recurso | ATEX | IECEx |

|---|---|---|

| Escopo | Diretiva europeia, obrigatória na UE/EEE | Sistema de certificação internacional, reconhecimento global |

| Propósito | Garante a segurança dos equipamentos em atmosferas explosivas na UE. | Facilita o comércio internacional através da harmonização de normas a nível global. |

| Conformidade | Requer marcação CE, símbolo Ex e Notificação de Garantia de Qualidade (QAN). | Requer Certificado de Conformidade (CoC) IECEx com base em ExTR e QAR. |

Além dessas, existem outras normas críticas. A norma UL 121201 é obrigatória para instalações nos EUA, juntamente com os requisitos da OSHA e das seguradoras. A OSHA exige que todos os dispositivos elétricos em áreas classificadas sejam certificados por um Laboratório de Testes Reconhecido Nacionalmente (NRTL), como a UL ou a Intertek. O não cumprimento dessas normas pode levar a ações judiciais, fechamento de instalações e penalidades financeiras. As normas estão em constante evolução devido à digitalização e à automação, com as autoridades colaborando para harmonizar algumas normas, enquanto as leis e os riscos locais mantêm as diferenças.

O Custo da Falha: Incidentes de Segurança e Tempo de Inatividade

O descumprimento das normas relativas a ambientes perigosos acarreta graves consequências financeiras e legais. As empresas estão sujeitas a multas e penalidades substanciais, que variam de milhares a milhões de dólares, dependendo da gravidade da infração e se ela é reincidente. O descumprimento frequentemente resulta em atrasos operacionais e paralisações, levando à perda de receita e ao descumprimento de prazos. Por exemplo, o desabamento de uma vala durante uma construção, que resultou em notificações da OSHA (Administração de Segurança e Saúde Ocupacional) e na paralisação das atividades no local, causou prejuízos diretos e indiretos de US$ 500.000.

As repercussões se estendem ao aumento dos prêmios de seguro, já que um histórico de descumprimento eleva o perfil de risco de uma empresa. Danos à reputação também ocorrem, pois o escrutínio público e a atenção negativa da mídia corroem a confiança do cliente e prejudicam a imagem da marca. Honorários advocatícios e indenizações de órgãos reguladores ou terceiros podem chegar a milhões. Uma interrupção não planejada na produção devido a um acidente elétrico paralisou as operações por 48 horas, causando prejuízos de US$ 350.000 em perdas de produção e reparos. Esses incidentes destacam a necessidade crucial de medidas de segurança proativas e da adesão às normas.

A ascensão dos telefones VoIP com IA e viva-voz em aplicações críticas de segurança.

Por que o VoIP é superior em zonas de risco?

A tecnologia VoIP oferece vantagens significativas para a comunicação em ambientes industriais perigosos. Ela proporciona qualidade de voz superior, mesmo em ambientes industriais ruidosos, garantindo uma comunicação clara. Essa clareza é crucial quando cada palavra pode impactar a segurança. Os sistemas VoIP se integram perfeitamente à infraestrutura de comunicação existente devido à sua compatibilidade com diversas plataformas VoIP. Essa integração simplifica a implantação e reduz a necessidade de extensa fiação nova.

A tecnologia VoIP também oferece escalabilidade, adaptando-se às necessidades operacionais em constante mudança. Ela proporciona custos de manutenção mais baixos em comparação com os sistemas de comunicação tradicionais. Além disso, a VoIP integra-se a plataformas de comunicação unificada, aumentando a eficiência operacional geral. A capacidade de conectar-se a serviços de telecomunicações usando VoIP SIP padrão oferece opções para conexões com PABX digital e integração com sistemas telefônicos de escritório. Essa tecnologia melhora a qualidade do áudio, fornecendo "quatro fios" sem ruídos, zumbidos e perda de sinal ao usar provedores de tom de discagem VoIP. A flexibilidade dos padrões VoIP onipresentes permite diversas integrações de hardware de terceiros. Os componentes do sistema se conectam por meio de redes IP/Ethernet padrão, possibilitando múltiplos canais de áudio e controle por meio de um único conector RJ-45. Essa conectividade proporciona potencial economia de custos ao obter o serviço por meio de provedores de tom de discagem VoIP.

Operação mãos-livres: aprimorando a mobilidade e a segurança do trabalhador.

A operação com as mãos livres aumenta significativamente a mobilidade e a segurança dos trabalhadores em ambientes industriais perigosos. As chamadas de voz e vídeo com as mãos livres melhoram a comunicação entre o campo e a sala de controle, principalmente durante inspeções ou emergências. Essa funcionalidade permite que os trabalhadores mantenham as mãos livres para tarefas críticas.

Dispositivos vestíveis, como headsets com microfones integrados para chamadas em modo mãos-livres, facilitam a comunicação entre os trabalhadores sem distrações. Esses dispositivos são mais convenientes do que os telefones tradicionais devido ao seu tamanho reduzido, leveza e encaixe confortável. Os dispositivos vestíveis também simplificam o gerenciamento de informações, proporcionando transmissão, armazenamento e exibição seguros de informações, além de acesso rápido a documentos e notificações. Dispositivos de realidade assistida controlados por voz e montados na cabeça oferecem operação verdadeiramente mãos-livres. Eles permitem que os trabalhadores da linha de frente concluam tarefas com segurança e eficiência. Esses dispositivos apresentam cancelamento de ruído e reconhecimento de voz incomparáveis, permitindo o controle com comandos de voz simples, sem a necessidade de pressionar botões. O microdisplay é posicionado abaixo da linha de visão e pode ser movido para fora do caminho, evitando interferência com a visão ou a amplitude de movimento.Telefone VoIP com IA mãos-livresO sistema aproveita essas capacidades para proporcionar segurança incomparável.

A vantagem da IA na resposta a emergências

A integração de IA em telefones com viva-voz oferece vantagens cruciais para o atendimento de emergência. A transcrição ao vivo com tradução automática ajuda os atendentes a entenderem quem liga falando idiomas desconhecidos, não se expressa com clareza ou fala muito rápido. Esse recurso permite a verificação de informações em tempo real. A IA também gera resumos de incidentes em tempo real. Ela utiliza detalhes transcritos para criar automaticamente resumos de incidentes em segundos, proporcionando uma visão mais clara da situação. A detecção de palavras-chave aumenta a segurança dos socorristas e a supervisão. O sistema identifica palavras-chave específicas, como a presença de uma arma, e as destaca para atenção imediata. Ele também alerta os supervisores sobre chamadas críticas, como instruções de RCP para uma criança, garantindo a adesão correta aos protocolos e auxiliando os atendentes. A integração de vídeo ao vivo dos interlocutores proporciona consciência situacional. Isso permite que os atendentes vejam o que os interlocutores estão vivenciando, captando detalhes que podem não ter sido relatados verbalmente e aumentando a segurança dos agentes.

A análise de áudio por IA em busca de palavras-chave ou sinais de socorro permite que o sistema priorize chamadas urgentes e alerte automaticamente serviços de emergência específicos. Por exemplo, ele pode detectar uma emergência médica ou uma ameaça à segurança. Serviços baseados em localização, impulsionados por IA, identificam a localização exata do ponto de ajuda, guiando os socorristas diretamente ao local. Algoritmos de redução de ruído com IA filtram o ruído de fundo, garantindo uma transmissão de voz clara, o que é crucial em ambientes operacionais ruidosos. A funcionalidade de comando de voz permite que a equipe opere os sistemas de comunicação sem usar as mãos, iniciando chamadas, enviando mensagens ou acessando informações por meio de comandos de voz simples. Essa tecnologia avançadaTelefone VoIP com IA mãos-livresO sistema reduz significativamente o tempo de resposta a emergências. A IA utiliza modelos preditivos para analisar dados contínuos de sensores, identificando desvios sutis de pressão ou temperatura que precedem crises. Isso proporciona alertas mais precoces do que alarmes fixos, distinguindo precursores de riscos reais de variações inofensivas. O resultado são respostas mais rápidas e confiáveis, além de tempo crucial para intervenções seguras. A IA recalcula dinamicamente os limites de controle ideais em tempo real, transmitindo dados de sensores por meio de algoritmos de aprendizado. Isso adapta os limites conforme o risco muda, evitando desligamentos desnecessários que paralisam a produção e garantindo que as operações permaneçam dentro das margens de segurança. A IA estuda dados históricos de eventos para diferenciar entre ruído do processo e ameaças emergentes, reduzindo alertas desnecessários que sobrecarregam a equipe. Ela agrupa alarmes relacionados durante perturbações e os classifica por risco, reduzindo a sobrecarga de alarmes e permitindo que os operadores reajam mais rapidamente, com foco preciso em salvaguardas críticas. A IA fornece orientação passo a passo durante emergências, analisando dados de processo em tempo real e respostas a incidentes históricos. Ela recomenda sequências de resposta eficazes, reduzindo a carga cognitiva dos operadores, especialmente os menos experientes, e resultando em respostas de emergência mais rápidas.

Principais características e benefícios do telefone VoIP com IA, mãos-livres e à prova de explosão e com certificação ATEX, modelo 2026.

Robustez e durabilidade para condições extremas.

Telefones à prova de explosão e com certificação ATEX devem suportar os ambientes industriais mais severos. Os fabricantes projetam esses dispositivos com materiais específicos e princípios de engenharia para garantir sua resistência. Invólucros robustos contêm explosões internas, impedindo a ignição de atmosferas perigosas externas. Caminhos de chama permitem que os gases escapem com segurança enquanto esfriam. Projetos eficazes de dissipação de calor impedem que as temperaturas internas atinjam pontos de ignição para gases ou poeira circundantes. A vedação dos conduítes impede a passagem de chamas ou vapores através dos sistemas de fiação.

Os fabricantes selecionam os materiais pelas suas propriedades específicas:

- Alumínio:Este material oferece construção leve, excelente condutividade térmica e resistência à corrosão. Ele dissipa o calor de forma eficiente.

- Aço inoxidável:Proporciona resistência excepcional e resiste à corrosão causada por produtos químicos e água salgada, garantindo durabilidade em condições adversas.

- Ferro fundido:Este material oferece robustez e resistência a impactos. Ele absorve e dissipa energia de forma eficaz durante possíveis explosões.

- Materiais não metálicos (poliéster reforçado com fibra de vidro, policarbonato):Esses materiais oferecem resistência à corrosão, isolamento elétrico e peso reduzido. Apresentam bom desempenho em ambientes corrosivos.

- Materiais de vedação (silicone, neoprene):Esses materiais mantêm a integridade à prova de explosão. Eles impedem a entrada de poeira, umidade e gases perigosos, oferecendo flexibilidade e resistência à temperatura.

Certificações rigorosas validam a robustez desses telefones. Entre elas, estão a Diretiva ATEX (Atmosphères Explosibles) 2014/34/UE e a IECEx, um sistema de certificação internacional. Outras normas cruciais incluem a UL (Underwriters Laboratories), com as UL 698 e UL 913 específicas para ambientes perigosos. Os dispositivos também costumam ter classificação IP65/IP67 para resistência à poeira e água, além de certificações de segurança intrínseca, como a IEC 60079-0. Por exemplo, a marcação ATEX Categoria 2, como ATEX II 2G Ex ib IIC T4 (IECEx Gb), significa conformidade com rigorosos requisitos de segurança.

Comunicação cristalina com cancelamento de ruído.

A comunicação clara é fundamental em ambientes industriais ruidosos. Tecnologias avançadas de cancelamento de ruído em telefones à prova de explosão melhoram significativamente a clareza da comunicação. Esses sistemas alcançam uma redução de ruído de até 30 dB em zonas específicas, permitindo que os operadores se comuniquem com eficácia, apesar dos altos níveis de ruído ambiente. Materiais de amortecimento e absorção reduzem ainda mais a reverberação e o eco, aprimorando a clareza acústica em ambientes como siderúrgicas.

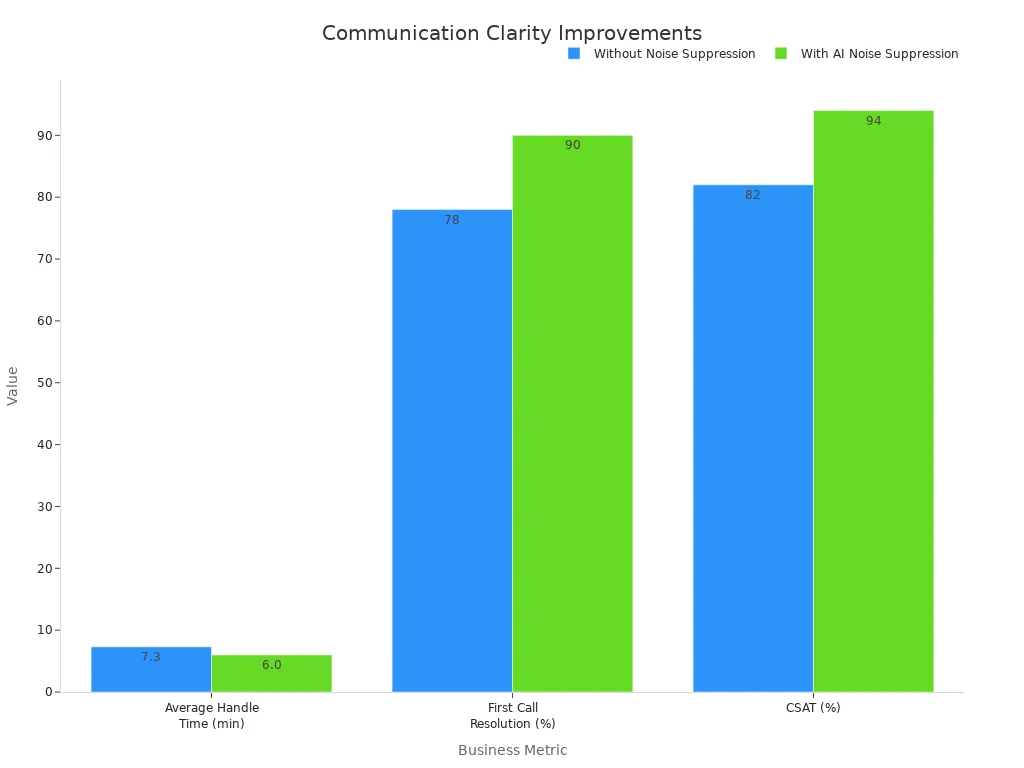

A supressão de ruído com inteligência artificial oferece melhorias mensuráveis na eficiência operacional. Ela reduz o tempo médio de atendimento (TMA) nas comunicações, aumenta a resolução na primeira chamada (RPC) e impulsiona a satisfação do cliente (SAC).

Este gráfico ilustra os benefícios tangíveis da supressão de ruído por IA. Ele mostra uma redução de 18% no Tempo Médio de Atendimento, um aumento de 12% na Resolução na Primeira Chamada e uma melhoria de 14% na Satisfação do Cliente. Essas melhorias se traduzem diretamente em uma resolução de incidentes mais rápida e maior segurança operacional.

Integração perfeita com sistemas SCADA, PAGA e IoT

Os modernos sistemas de comunicação industrial devem integrar-se perfeitamente com a infraestrutura de controle e monitoramento existente. Os sistemas telefônicos VoIP com IA e viva-voz à prova de explosão oferecem recursos versáteis de integração com sistemas SCADA (Supervisory Control and Data Acquisition), PAGA (Public Address and General Alarm) e IoT (Internet das Coisas).

Os métodos de integração incluem:

- Integração analógica:Os telefones se conectam diretamente às portas analógicas dos sistemas PAGA ou utilizam relés simples para ativação de alarmes.

- VoIP/SIP:Este método digital oferece conexões flexíveis à rede da instalação. Ele permite recursos avançados como discagem automática e mensagens pré-gravadas.

- Integração de E/S digital:Este método utiliza sinais simples de liga/desliga para interligação direta do sistema. Um sistema de alarme pode ativar uma mensagem de evacuação, por exemplo.

- Conversores e gateways de protocolo:Esses dispositivos atuam como tradutores entre sistemas. Eles garantem uma comunicação unificada quando diferentes protocolos estão em uso.

- Integração de sistemas de controle centralizados:Um sistema central monitora e coordena todos os dispositivos de segurança. Ele proporciona uma visão abrangente e um gerenciamento de emergências eficiente.

A integração perfeita oferece inúmeros benefícios:

- Maior produtividade:Sistemas integrados permitem a comunicação em tempo real entre operadores e máquinas. Eles otimizam os cronogramas de produção e minimizam as paradas não planejadas.

- Melhoria na tomada de decisões:Sistemas de dados unificados fornecem informações consistentes e acionáveis. Os líderes tomam decisões informadas com base em tendências e análises.

- Redução de custos:Sistemas integrados eliminam processos redundantes e alocam recursos de forma mais eficaz. Eles proporcionam economias de custos significativas ao longo do tempo.

- Flexibilidade:Um ambiente bem integrado se adapta a novas tecnologias ou processos. Isso garante que a empresa permaneça competitiva.

- Monitoramento e diagnóstico remotos:Isso possibilita a manutenção preditiva e a rápida resolução de problemas, minimizando as interrupções operacionais.

- Escalabilidade e flexibilidade:Os sistemas são compatíveis com uma ampla gama de dispositivos e aplicações. Permitem a adição de novos dispositivos e funcionalidades conforme a necessidade.

- Automação de processos:A integração aprimora a automação de processos, fornecendo dados e diagnósticos em tempo real. Ela otimiza os fluxos de trabalho de produção e permite ajustes e controle precisos.

- Reduzindo o erro humano:A automatização de tarefas repetitivas e complexas minimiza o risco de erro humano. Isso aumenta a confiabilidade e melhora a segurança.

- Relação custo-benefício:A integração reduz os custos de instalação e manutenção, diminuindo a necessidade de cabeamento extenso e simplificando a configuração. Os recursos de manutenção preditiva reduzem as avarias inesperadas e os custos de reparo.

Segurança aprimorada: criptografia de dados e proteção de rede

Telefones à prova de explosão e com certificação ATEX operam em ambientes onde a integridade da comunicação e a segurança dos dados são tão críticas quanto a segurança física. Criptografia de dados robusta e medidas de proteção de rede resguardam informações sensíveis e impedem o acesso ou a manipulação não autorizados. Esses sistemas implementam diversos recursos de segurança avançados para garantir uma comunicação segura.

Telefones VoIP à prova de explosão suportam o protocolo de criptografia SRTP, que protege a comunicação de voz. Eles também incluem um mecanismo de verificação de informações, garantindo a autenticidade dos dados. Esses sistemas utilizam UDP, TCP e TLS para transporte, proporcionando transmissão de dados flexível e segura. Um servidor de confiança SIP atua como um mecanismo anti-ataque, protegendo contra intrusões maliciosas. O gerenciamento de certificados HTTPS protege as configurações baseadas na web. Os arquivos de configuração também são criptografados, adicionando outra camada de proteção. Além disso, os protocolos OpenVPN e IEEE 802.1X aprimoram a segurança da rede e o controle de acesso.

Os sistemas de comunicação industrial enfrentam diversos riscos de cibersegurança. A validação inadequada de dados em softwares de ICS pode levar a vulnerabilidades como estouro de buffer, injeção de comandos e cross-site scripting (XSS). Os recursos de segurança incluídos nos produtos geralmente permanecem inativos por padrão, tornando-os ineficazes a menos que sejam explicitamente habilitados. Vulnerabilidades na configuração de comunicação e rede também representam ameaças significativas. Isso inclui fluxos de dados não utilizados, que podem levar à exfiltração de dados e operações não autorizadas. Registros inadequados de firewall e roteador dificultam a identificação da causa raiz de incidentes de segurança. A comunicação em texto simples, comum em protocolos padrão como Telnet, FTP e HTTP, permite que invasores interceptem dados, sequestrem sessões e realizem ataques man-in-the-middle. Isso expõe informações sensíveis, como credenciais de login. Firewalls ausentes ou configurados incorretamente podem levar ao fluxo irrestrito de dados entre redes, permitindo a propagação de malware e acesso não autorizado. Muitos protocolos de ICS carecem de autenticação, possibilitando a manipulação de dados ou dispositivos, ataques de repetição e falsificação de sensores ou identidades de usuários. A maioria dos protocolos de controle industrial também carece de verificações de integridade integradas, permitindo adulterações sem detecção. A autenticação insuficiente para clientes sem fio pode permitir conexões com pontos de acesso não autorizados ou acesso não autorizado a redes sem fio de sistemas de controle industrial.

A tabela a seguir destaca vulnerabilidades comuns em diversos protocolos industriais:

| Protocolo | Falta de integridade | Falta de confidencialidade | Falta de disponibilidade | Falta de autenticação | Falta de autorização | Falta de criptografia |

|---|---|---|---|---|---|---|

| DNP3 | ✓ | ✓ | ✓ | ✓ | ||

| Modbus | ✓ | ✓ | ✓ | |||

| IEC 60870-5-104 | ✓ | ✓ | ✓ | ✓ | ||

| IEC 61850 | ✓ | ✓ | ||||

| IEC 61400-25 | ✓ | |||||

| IEEE C37.118 | ✓ | ✓ | ✓ |

Os princípios de mitigação abordam essas questões de segurança cibernética. A confidencialidade impede o acesso não autorizado a informações sensíveis do ICS. A disponibilidade garante que o sistema mantenha o controle para evitar perdas econômicas. A integridade previne interrupções causadas por pacotes de dados ausentes ou corrompidos. Os mecanismos de autorização e autenticação verificam a identidade e impedem a escalada de privilégios não autorizada e a falsificação de pacotes.

Outros riscos potenciais de cibersegurança incluem senhas inseguras, integração de sistemas legados com segurança deficiente e gerenciamento inadequado do acesso de fornecedores ou terceiros. Firewalls deficientes e segregação de rede inadequada entre os sistemas de controle industrial (ICS) e os demais sistemas da organização, juntamente com a conectividade à internet dos dispositivos ICS/IoT, expõem vulnerabilidades. Atualizações de software e gerenciamento de patches irregulares, muitas vezes devido a preocupações com interrupções na produção, também criam fragilidades. Comunicação não criptografada e a falta de autenticação de dispositivos comprometem ainda mais a segurança.

As estratégias de mitigação abordam esses riscos de forma abrangente. As organizações revisam a arquitetura de segurança atual e atualizam os sistemas. Elas atualizam senhas, aplicam políticas de senhas robustas e consideram a alteração das credenciais padrão de fábrica. Limitar contas privilegiadas, incluindo o acesso de terceiros e fornecedores, e habilitar a autenticação multifator (MFA) são etapas cruciais. Identificar e revisar a conectividade da rede ICS com redes não-ICS garante que firewalls, segregação de rede, criptografia de transmissão e gerenciamento de acesso estejam implementados. Implementar soluções de monitoramento de rede, registro de eventos, alertas e resposta automatizada proporciona detecção de ameaças em tempo real. Analisar possíveis lacunas de segurança cibernética em novas tecnologias e testar controles de segurança de forma independente também são vitais. Avaliar os perfis de risco cibernético dos fornecedores e implementar planos de mitigação ou contingência fortalece a cadeia de suprimentos. Estabelecer planos de resposta a incidentes, treinar a equipe e realizar revisões e simulações regulares preparam as equipes para possíveis violações. Oferecer treinamento regular em segurança cibernética e programas de conscientização para os funcionários constrói uma cultura de segurança sólida.

Ameaças comuns como malware, ransomware, phishing, ameaças internas e vulnerabilidades na cadeia de suprimentos também visam sistemas industriais. As fragilidades do sistema incluem software desatualizado, sistemas sem patches e acesso remoto inseguro. O acesso remoto não seguro para fornecedores e contratados pode expor sistemas críticos. Componentes de terceiros podem introduzir vulnerabilidades se não forem devidamente supervisionados, incluindo programação inadequada ou bibliotecas desatualizadas em sistemas embarcados.

As estratégias de mitigação para essas ameaças incluem o Gerenciamento de Acesso Privilegiado (PAM), que controla e monitora o acesso de usuários com privilégios elevados. O monitoramento contínuo e a detecção de anomalias proporcionam visibilidade em tempo real para detectar ameaças e vulnerabilidades rapidamente. O aprendizado de máquina identifica desvios do comportamento normal do sistema. Soluções robustas de acesso remoto, avaliações de segurança minuciosas de fornecedores e padrões de segurança aplicados por meio de SLAs controlam o acesso de terceiros. As verificações de integridade da cadeia de suprimentos envolvem auditorias de segurança regulares e avaliações de fornecedores. Impor práticas seguras de desenvolvimento de software para fornecedores e realizar varreduras de vulnerabilidades e testes de penetração de rotina em componentes de terceiros são essenciais. Os principais controles de segurança incluem segmentação de rede, MFA, gerenciamento de patches, criptografia de dados, monitoramento de anomalias, firewalls, IDS, controles de acesso rigorosos, backups regulares e planos de resposta a incidentes. As melhores práticas envolvem avaliações de risco regulares, aplicação do princípio do menor privilégio, gerenciamento oportuno de patches, uso de MFA, criptografia de dados, monitoramento de anomalias, treinamento em segurança, estabelecimento de planos de resposta a incidentes e auditoria de hardware e software. Essas medidas abrangentes garantem a segurança e a confiabilidade da comunicação em ambientes industriais perigosos.

Demanda global e tendências de mercado para telefones VoIP com IA e viva-voz à prova de explosão até 2026

Pontos críticos geográficos que impulsionam a adoção

Regiões industrializadas em todo o mundo impulsionam a adoção de soluções de comunicação à prova de explosão. Áreas com operações significativas de petróleo e gás, extensas atividades de mineração e grandes instalações químicas ou de geração de energia apresentam alta demanda. Essas regiões priorizam a segurança dos trabalhadores e a continuidade operacional. Elas investem em sistemas de comunicação avançados para atender aos rigorosos requisitos regulatórios. Polos industriais globais, particularmente na Europa, América do Norte e Ásia-Pacífico, lideram essa tendência de mercado.

Setores industriais com maior demanda

Diversos setores industriais apresentam a maior demanda por comunicação à prova de explosão. Entre eles, destacam-se mineração, siderurgia, indústria química, usinas de energia e operações de petróleo e gás. Esses ambientes apresentam desafios de comunicação singulares. Por exemplo, ambientes industriais frequentemente apresentam alta interferência e obstruções físicas. Eles exigem conectividade sem fio ultraconfiável e roaming rápido. Empresas de serviços públicos enfrentam demandas crescentes, ameaças à segurança cibernética e a necessidade de infraestrutura resiliente. Em todos esses setores de alta demanda, os sistemas de comunicação devem lidar com alta densidade de dispositivos durante os horários de pico. Devem também gerenciar padrões de movimento dinâmicos e diversas necessidades de consumo de dados. Exigências rigorosas de segurança e suporte também são comuns.

Perspectivas Futuras: Inovações e Tecnologias Emergentes

Os futuros desenvolvimentos em sistemas telefônicos VoIP com IA e viva-voz à prova de explosão integrarão tecnologias avançadas. A integração da IA transforma os telefones em ativos operacionais inteligentes. Esses ativos processam dados, automatizam tarefas e aprimoram a tomada de decisões. Algoritmos de redução de ruído com IA filtram o ruído de fundo, garantindo uma transmissão de voz nítida em ambientes operacionais ruidosos. A funcionalidade de comando de voz permite a operação dos sistemas de comunicação sem o uso das mãos. Os funcionários podem iniciar chamadas, enviar mensagens ou acessar informações usando comandos de voz simples. A conectividade habilitada para IoT proporcionará monitoramento em tempo real e acesso remoto, além de integração com sistemas de gerenciamento predial. As inovações incluem ativação sem contato por meio de sensores de voz ou proximidade. Revestimentos antibacterianos integrados e superfícies autolimpantes aprimorarão a higiene. Até 2025, os sistemas modernos utilizarão IA para detectar anomalias e alertarão automaticamente as equipes de resposta, projetando uma redução de 20% na escalada de incidentes.

Implementando sua solução de segurança para 2026: uma abordagem estratégica para telefonia VoIP com IA e viva-voz.

Avaliando suas necessidades: Avaliação abrangente do local

Primeiramente, as organizações devem realizar uma avaliação completa do local. Esta etapa identifica desafios específicos de comunicação e riscos de segurança em seus ambientes perigosos. Avaliam-se os tipos de zonas de risco presentes e determina-se o potencial de explosões ou exposição a produtos químicos. Essa avaliação inclui a revisão da infraestrutura de comunicação atual, identificando quaisquer lacunas de cobertura ou confiabilidade. Compreender os requisitos de conformidade regulamentar existentes também é crucial. Essa avaliação abrangente forma a base para a seleção da solução de segurança mais adequada, garantindo que o sistema escolhido atenda a todas as demandas operacionais e de segurança.

Como escolher o fornecedor certo: principais considerações

Selecionar um fornecedor confiável é fundamental para uma implementação bem-sucedida. As empresas devem procurar fornecedores com vasta experiência em sistemas de comunicação industrial. O fornecedor deve oferecer produtos que atendam a padrões internacionais como ATEX, CE, FCC, RoHS e ISO 9001. Um fornecedor sólido oferece serviços integrados, incluindo projeto, integração, instalação e suporte técnico contínuo. Ele também deve demonstrar capacidade de fabricação interna para os componentes principais, garantindo controle de qualidade e entrega confiável. Um fornecedor com presença global e histórico comprovado em diversos ambientes exigentes, como petróleo, gás e túneis, oferece conhecimento especializado valioso.

Treinamento e manutenção para confiabilidade a longo prazo

Treinamento adequado e manutenção consistente são essenciais para a confiabilidade a longo prazo de qualquer solução de segurança. Todos os funcionários que utilizam o novo sistema de comunicação precisam de treinamento completo. Esse treinamento abrange a operação do sistema, protocolos de emergência e solução de problemas básicos. Programas de manutenção regulares previnem falhas inesperadas e garantem que o sistema opere com desempenho máximo. Isso inclui inspeções de rotina, atualizações de software e verificações de hardware. Uma equipe de suporte técnico ágil oferece assistência quando necessário. Essa abordagem proativa garante que o sistema permaneça um recurso de segurança confiável por muitos anos.

Até 2026, soluções de telefonia VoIP com IA, à prova de explosão e com certificação ATEX, representam um requisito fundamental. Elas vão além de simples atualizações. Esses sistemas avançados são cruciais para a segurança e a eficiência operacional em ambientes industriais perigosos. As organizações devem adotar essa tecnologia proativamente. Isso garante um futuro mais seguro e conectado para todos os funcionários.Telefone VoIP com IA mãos-livresIntegra comunicação crítica com resposta inteligente, tornando-se indispensável.

Perguntas frequentes

O que é um telefone VoIP com IA e mãos livres?

Um telefone VoIP com IA e mãos-livres é um dispositivo de comunicação avançado. Ele utiliza a tecnologia VoIP (Voz sobre Protocolo de Internet) para chamadas e integra Inteligência Artificial (IA) para recursos aprimorados, como cancelamento de ruído e automação de resposta a emergências. Permite o uso das mãos-livres em ambientes perigosos.

Por que esses telefones serão essenciais em ambientes industriais perigosos até 2026?

Esses telefones são cruciais para a segurança e a continuidade operacional. Eles atendem às normas de segurança em constante evolução. Além disso, proporcionam comunicação confiável e imediata em zonas de alto risco. Suas certificações à prova de explosão e ATEX garantem uma operação segura.

Como a IA aprimora a segurança nesses sistemas?

A IA aprimora a segurança por meio de diversos recursos. Ela fornece transcrição ao vivo e resumos de incidentes em tempo real. Também detecta palavras-chave e sinais de socorro. A redução de ruído com IA garante uma comunicação clara. Além disso, guia os socorristas até os locais exatos.

Quais certificações possuem os telefones à prova de explosão da Joiwo?

Os telefones à prova de explosão da Joiwo possuem diversas certificações internacionais, incluindo ATEX, CE, FCC, RoHS e ISO9001. Eles também possuem certificação de impermeabilidade IP67, garantindo a conformidade com os padrões globais de segurança e qualidade.

Esses sistemas podem ser integrados aos sistemas de controle industrial existentes?

Sim, esses sistemas oferecem integração perfeita. Eles se conectam com sistemas SCADA, PAGA e IoT. Os métodos de integração incluem E/S analógica, VoIP/SIP e digital. Isso garante comunicação unificada e maior eficiência operacional.

Data da publicação: 28/01/2026